Les victimes de logiciel de rançon sont en hausse!

Après avoir lu cet article, vous serez en mesure de mieux comprendre :

-

La définition d’un logiciel de rançon

-

Les conséquences de cette attaque

-

Les recommandations pour vous protéger

-

La formation disponible pour votre équipe

Depuis le début de la crise du COVID-19, de plus en plus de pirates profitent de l’augmentation du télétravail des entreprises du monde entier. Ils envoient une variété de malwares par exemple la rançongiciel.

La rançongiciel, c’est le kidnapping de vos données

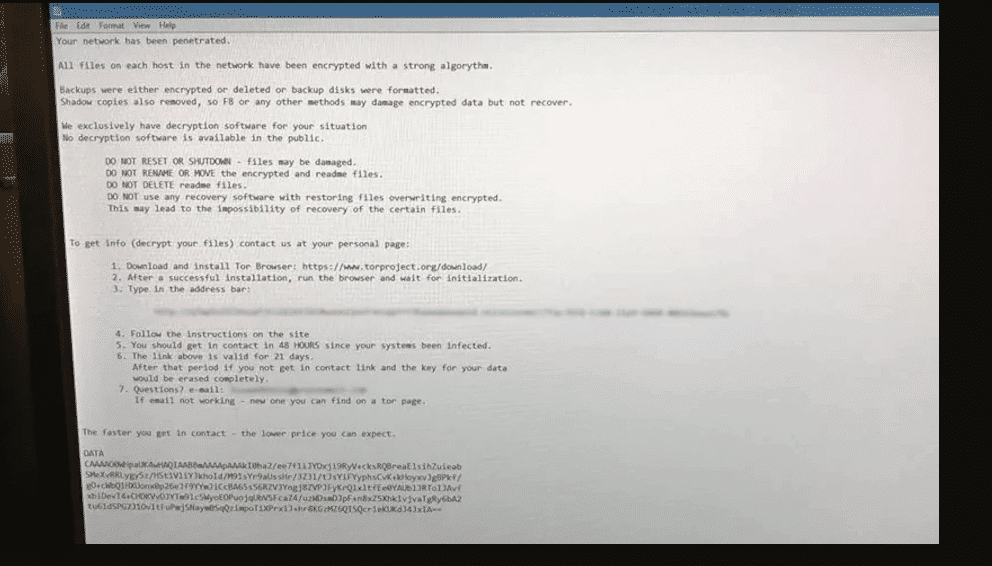

D’abord, our que nous soyons sur la même longueur d’onde, le principe de la rançon logiciel est d’encrypter l’ensemble de vos informations sur votre ordinateur personnel ou de bureau et de vous demander une rançon par la suite.

Lorsque nous disons l’ensemble de vos données, c’est bien toutes les données que vous conservez sur votre poste de travail. Les données peuvent être vos documents d’entreprise ou simplement vos photos personnelles.

Lorsque vous êtes victime de cette attaque, il vous sera impossible de les décrypter par vous-même. Vous aurez trois solutions:

1. Effacer votre disque dur et recommencer à zéro

2. Utiliser une sauvegarde que vous avez créée préalablement et utiliser cette copie

3. Payer la rançon aux criminels en bitcoin.

À noter: la dernière option n’est point recommandée, car il n’y a aucune garantie que le cybercriminel ne recommencera pas et que la clée fournie est réellement pertinente.

Exemple de rançon logiciel

Exemple de rançon logiciel

Source: Image provenant d’un tiers

Activitée criminelle très payante

Le fait que c’est une activité énormément lucrative de nos jours cela implqieu que personne n’est à l’abri d’une pareille attaque. En effet, nous avons vu dans le passé que

plusieurs types d’entreprises ont été victime de ce genre de cyberattaque.

Elles peuvent oeuvrer par exemple dans le domaine pharmaceutique, technologique, de l’aviation et de l’agroalimentaire. Les secteurs visés principalement sont les gouvernements, les entreprises et les TI.

Conseils de l’équipe

Pour conclure, nous recommandons une deuxième fois de ne pas payer. Le code de déchiffrement que le criminel vous enverra n’est pas nécessairement de bonne qualité et peut corrompre encore une fois vos fichiers et provoquer une perte.

Une manière de se protéger est d’utiliser des mots de passe forts, c’est-à-dire combiner des chiffres, des lettres, des symboles et des majuscules dans votre mot de passe.

De plus, offrir une formation à vos employés sur la sécurité informatique est un acte nécessaire pour protéger les données de votre entreprise. L’ingénierie sociale est en hausse et est la principale source d’intrusion des cyberattaquants.

Articles similaires

Attention aux ransomwares qui se font passer pour des mises à jour de Windows

C'est la jungle ! Ne vous fiez pas à toutes les "mises à jour Windows" que vous rencontrez. Restez vigilant, renforcez vos défenses et protégez-vous des attaques de ransomware ! Consultez notre…

Les 10 erreurs erreurs courantes que les PME font en matière de cybersécurité

PME, prenez note! Évitez ces 10 erreurs courantes de cybersécurité pour protéger votre entreprise des menaces numériques. Vos données et votre réputation en valent la peine!

Pourquoi vous devez comprendre les pratiques de cybersécurité « Secure by Design »

La construction d'un avenir numérique plus sûr commence par la conception! Découvrez pourquoi les pratiques de cybersécurité « Secure-by-Design » sont essentielles pour garder une longueur d'avance sur les cybermenaces et protéger…